Какие технологии применяются в SOC и MSSP

В современном мире все больше компаний сталкиваются с угрозами кибербезопасности, которые могут привести к утечке конфиденциальных данных, нарушению работы систем и серьезным финансовым потерям. Это может быть вызвано как злонамеренными действиями хакеров, так и некомпетентностью сотрудников, техническими сбоями и другими факторами.

Для обеспечения безопасности информационных систем и защиты от кибератак компании используют различные технологии и методы, в том числе и системы управления кибербезопасностью, такие как SOC-центры (Security Operations Center).

SOC и его технологии

SOC или центр мониторинга информационной безопасности отвечает за защиту организации от киберугроз. Аналитики SOC осуществляют круглосуточный мониторинг сети организации и расследуют любые потенциальные инциденты безопасности. В случае обнаружения кибератаки аналитики SOC несут ответственность за принятие любых мер, необходимых для ее устранения. Для этих мер необходимо иметь особые технологии, помогающие в работе специалистов SOC.

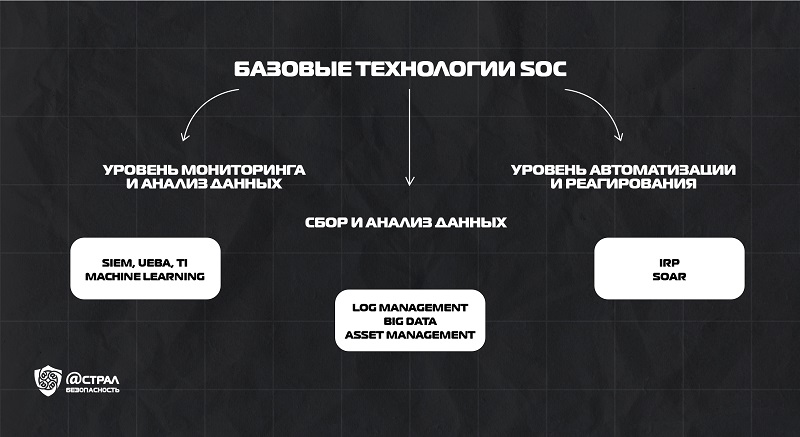

Базовые технологии SOC можно условно разделить на несколько уровней.

Разберем их более подробно:

- Сбор и анализ данных (Log Management, Big Data, Asset Management);

- Уровень мониторинга и анализ данных (SIEM, UEBA, TI, Machine Learning);

- Уровень автоматизации и реагирования (IRP, SOAR);

- MSSP - это сторонний поставщик услуг безопасности, а SOC - это внутренний отдел или внешний провайдер услуг.

- MSSP предлагает управляемые услуги по безопасности информации, а SOC занимается мониторингом и обнаружением угроз.

- MSSP может использовать собственные инструменты и технологии, но они также могут быть основаны на продуктах безопасности, в то время как SOC использует собственные инструменты и технологии.

- MSSP может предоставлять широкий спектр услуг безопасности, в то время как SOC обычно занимается только мониторингом и обнаружением угроз.

- MSSP направлен преимущественно на соблюдение базовой гигиены в информационной безопасности или требований регуляторов. Его основа — обнаружение и обработка инцидентов, позволяющих контролировать соблюдение политик ИБ и с помощью информации из ФинЦЕРТ и ГосСОПКА выявлять атаки различной сложности. В свою очередь, задача SOC-центра — выявлять профессиональные кибератаки, заостряя особое внимание на стратегии и подходе злоумышленников. Часть провайдеров SOC занимается только такими атаками, другая выступает в роли «универсальных игроков», как решая задачи уровня MSS, так и стремясь к более глубокому анализу происходящего.

Log Management включает в себя подход к работе с большими объемами сообщений журнала, созданных компьютером. Данная технология предназначена для: сбора логов, централизованной агрегации журналов, их долгосрочного хранения, анализа логов в реальном времени, поиска и отчетности по журналу.

Big Data в информационной безопасности - это подход, основанный на сборе, анализе и использовании больших объемов разнородных данных, полученных из разнородных источников, включая информационные системы, бизнес-системы, системы управления и связи, а также устройства и датчики. Эти данные отличаются большим объемом и скоростью обновления.

Asset Management – это технология по управлению активами компании (используемые информационные и физические ресурсы компании). Чем больше компания может рассказать о своих активах, тем лучше ее безопасность. Полная и актуальная инвентаризация в режиме реального времени позволяет более эффективно и оперативно устранять уязвимости и реагировать на угрозы информационной безопасности.

Технология SIEM решила проблему централизации мониторинга ИБ. SIEM (Security information and event management) – система для управление событиями и информацией о безопасности. Эта система объединяет в себе возможности сбора, анализа и управления информационной безопасностью в реальном времени. С помощью SIEM-системы можно обнаруживать угрозы безопасности, выявлять аномальное поведение пользователей и систем, а также быстро реагировать на инциденты безопасности. Система SIEM использует методы анализа больших данных, включая машинное обучение и искусственный интеллект, чтобы обнаруживать угрозы и предотвращать атаки на информационные системы. SIEM система является важнейшим инструментом для SOC. На отечественном рынке представлено множество решений, таких как: MaxPatrol SIEM Positive Technologies, Kaspersky Unified Monitoring and Analysis Platform (KUMA) Лаборатория Касперского, RuSIEM и другие системы. Хотя каждая система имеет свои достоинства и недостатки, они все уникальны и имеют свои отличительные особенности.

User and Entity Behavior Analytics (UEBA, «поведенческий анализ пользователей и сущностей») — технология выявления киберугроз, основанная на анализе поведения пользователей, а также устройств, приложений и иных объектов в информационной системе.

Основная задача UEBA — своевременно обнаруживать целевые атаки и инсайдерские угрозы. UEBA использует алгоритмы машинного обучения и анализ больших данных для создания профилей пользователей и объектов ИС и определения их нормального поведения. Когда поведение отклоняется от этого нормального шаблона, система может сигнализировать об аномалии, что позволяет операторам SOC-центра быстро обнаруживать и реагировать на потенциальные угрозы безопасности.

Threat intelligence (данные о киберугрозах) — это информация об актуальных угрозах и группировках киберпреступников, которая позволяет организациям изучить цели, тактику и инструменты злоумышленников и выстроить эффективную стратегию защиты от атак. Компании могут сами собирать данные о киберугрозах или заказывать эту услугу у сторонних поставщиков.

Threat intelligence — это процесс сбора, анализа и использования информации о потенциальных угрозах безопасности, которые могут направляться на компанию или организацию. Эта информация может быть собрана из различных источников, включая открытые источники, разведывательные данные, журналы событий и другие внутренние и внешние источники. После сбора данных о потенциальных угрозах, информация анализируется и используется для определения наиболее вероятных сценариев атак и для разработки стратегий по предотвращению атак и уменьшению рисков. Источники информации о киберугрозах включают информацию из открытых источников, из социальных сетей, техническую информацию, файлы журналов устройств, данные, полученные криминалистическим путем, или информацию, полученную из интернет-трафика.

Machine Learning (машинное обучение) - это подход в информационной безопасности, который позволяет создавать алгоритмы, способные обучаться на основе опыта и улучшать свою эффективность с течением времени. В информационной безопасности машинное обучение может использоваться для создания систем обнаружения и предотвращения кибератак, анализа потенциальных угроз и управления рисками. Еще машинное обучение может использоваться для анализа больших объемов данных, в том числе для обнаружения аномалий в поведении пользователей и устройств, а также для классификации и распознавания различных типов угроз безопасности. Это позволяет операторам информационной безопасности быстро и точно определять и реагировать на потенциальные угрозы, а также разрабатывать более эффективные стратегии защиты. Применения технологии Machine Learning и искусственного интеллекта в ИБ (в том числе SOC) описала наша коллега Аида Асатрян в своей статье.

IRP (Incident Response Platforms) – платформа, предназначенная для автоматизации процессов мониторинга, учета и реагирования на инциденты информационной безопасности (ИБ).

IRP помогает службам информационной безопасности и SOC автоматизировать процессы управления инцидентами и ускорить их решение, что может значительно сократить время ответа на инциденты и минимизировать потенциальный ущерб для организации. Она также обеспечивает возможность анализировать данные о прошлых инцидентах и разрабатывать стратегии для предотвращения и будущего управления подобными инцидентами.

SOAR (Security Orchestration, Automation and Response) — класс программных продуктов, предназначенных для оркестровки систем безопасности, то есть их координации и управления ими. В частности, решения класса SOAR позволяют собирать данные о событиях информационной безопасности из различных источников, обрабатывать их и автоматизировать типовые сценарии реагирования на них.

SOAR-платформы позволяют интегрировать в единую систему множество инструментов и технологий безопасности, таких как SIEM-системы, системы управления уязвимостями, системы обнаружения вторжений, решения по контролю доступа и другие. Они также предоставляют возможность интеграции с другими бизнес-системами, что позволяет анализировать данные не только из области информационной безопасности, но и из других областей деятельности организации.

SOAR-платформы обеспечивают возможность автоматического реагирования на инциденты безопасности, основываясь на предварительно настроенных правилах и процедурах. Это может включать автоматическое блокирование угроз, изоляцию скомпрометированных систем, запуск процедур анализа и расследования инцидентов, оповещение ответственных лиц и т.д.

SOAR-платформы также обеспечивают возможность оркестрации процессов управления инцидентами, что позволяет быстро и эффективно распределять задачи и роли между членами команды по управлению инцидентами. Они также предоставляют средства для анализа прошлых инцидентов и разработки стратегий по их предотвращению и управлению в будущем.

Поговорим про MSSP

В последние годы количество кибератак и утечек данных увеличилось, что привело к росту интереса к MSSP. Большинство компаний не могут позволить себе содержать достаточное количество специалистов в области информационной безопасности, чтобы эффективно защитить свои системы. MSSP предоставляют компаниям возможность иметь доступ к высококвалифицированным экспертам в области информационной безопасности, минуя необходимость найма и обучения своих собственных специалистов.

В вычислительной технике управляемые службы безопасности (MSS) (безопасность как сервис) — это службы сетевой безопасности, которые были переданы на аутсорсинг поставщику услуг. Компания, предоставляющая такую услугу, является управляемым поставщиком услуг безопасности (MSSP). Корни MSSP уходят к поставщикам услуг Интернета (ISP) в середине-конце 1990-х годов. Первоначально интернет-провайдеры продавали клиентам устройство брандмауэра в качестве клиентского оборудования (CPE) и за дополнительную плату управляли принадлежащим клиенту брандмауэром через коммутируемое соединение. В сегодняшних реалиях, это более всеобъемлющая услуга. Вместо того, чтобы иметь внутренние ресурсы для обеспечения безопасности, компании могут обратиться к MSSP, чтобы получить услуги по мониторингу и защите своих информационных систем. MSSP могут предоставлять услуги, такие как управление брандмауэрами, системами обнаружения вторжений (IDS) и предотвращения вторжений (IPS), управление уязвимостями, мониторинг безопасности и т.д.

Компании обращаются к провайдерам управляемых услуг безопасности, чтобы облегчить ежедневные проблемы, связанные с информационной безопасностью, такие как атаки вредоносного ПО, кража конфиденциальных данных, а также отсутствие достаточных ресурсов и навыков.

Управляемые службы безопасности (MSS) также считаются системным подходом к управлению потребностями организации в области безопасности. Услуги могут предоставляться собственными силами или передаваться поставщику услуг, который следит за безопасностью сетей и информационных систем других компаний. В функции управляемой службы безопасности входит круглосуточный мониторинг и управление системами обнаружения вторжений и межсетевыми экранами, надзор за управлением исправлениями и обновлениями, выполнение оценок безопасности и аудитов безопасности, а также реагирование на чрезвычайные ситуации. Существуют продукты, доступные от ряда поставщиков, которые помогают организовать и направлять соответствующие процедуры. Это освобождает администраторов от бремени выполнения работы вручную, которая может быть значительной.

Говоря простым языком, MSSP — это компания, которая представляет услуги сетевой безопасности другим компаниям. Если говорить более простым языком - это безопасники на аутсорсе. Вы платите деньги и говорите: «хочу, чтобы безопасно». А аутсорс-компания делает всё возможное, чтобы это «безопасно» было.

По факту, MSSP представляют тех же специалистов, которые занимаются безопасностью информационной среды организации, но работают в другой компании. Разве что ответственность за инциденты несёт компания-заказчик. Как следствие, работу MSSP тоже нужно контролировать, так же как и штатных безопасников.

А если сравнить?

MSSP и SOC - это два разных подхода к обеспечению безопасности информации, которые могут быть использованы организациями.

Основные отличия между MSSP и SOC:

Заключение

В заключении можно сказать, что существует множество инструментов и технологий для обнаружения угроз, для анализа уже существующих уязвимостей, а также для предсказания новых угроз из аномальных активностей. Отечественный рынок богат технологиями, которые очень помогают центрам мониторинга информационной безопасности в выявлении угроз. А это значит, что для каждого заказчика найдется свой подход для решения задач по мониторингу.

Автор: Кирилл Кислов, Специалист по информационной безопасности “Астрал. Безопасность”